Tiền điện tử BitCoin. Forbes

Một loạt các cuộc tấn công đòi tiền chuộc bằng mã độc đã được thực hiện trên các hệ thống máy tính vào năm 2016. Jigsaw Ransomware được phát hiện lần đầu tiên trên 11thứ tựcủa tháng 4 năm 2016, và nó được phát hiện chủ yếu ảnh hưởng đến hệ thống Windows. Phần mềm tống tiền cũng cung cấp một onWebChat trò chuyện địa chỉ khách hàng để cho phép những người ở đầu ransomware hướng dẫn người dùng thanh toán bitcoin. Ứng dụng khách trò chuyện là một dịch vụ công khai được mã hóa bằng SSL / TLS và do đó, xác định chính xác những người ở đầu bên kia của cuộc trò chuyện là một nhiệm vụ khó thực hiện. Có vẻ như bây giờ Jigsaw Ransomware đã trở lại và nó ở đây sau cùng một mức giá, bitcoin của bạn, nhưng với các chiến thuật mới và cải tiến để có được nó.

BitcoinBlackmailer Ransomware được thiết kế vào năm 2016 và được gửi đi chủ yếu thông qua các email bám vào tệp đính kèm của chúng để xâm phạm dữ liệu người dùng. Khi tệp đính kèm được tải xuống, ransomware sẽ tiếp quản hệ thống máy chủ và mã hóa tất cả các tệp của nó cũng như bất kỳ tùy chọn chính nào để khởi động hoặc khôi phục hệ thống. Ngay sau khi cuộc tấn công này hoàn tất, một cửa sổ bật lên sẽ tiếp quản màn hình có chủ đề Billy the Puppet in the Saw from Jigsaw (do đó việc đổi tên virus thành Jigsaw Ransomware) và màn hình sẽ hiển thị đồng hồ đếm ngược với thời hạn và nhiệm vụ đưa ra cho người dùng. Nếu tiền chuộc không được trả trong vòng một giờ đầu tiên, một tập tin sẽ bị hủy khỏi hệ thống; nếu một giờ nữa trôi qua, một lượng lớn hơn sẽ bị phá hủy. Mô hình này sẽ làm tăng số lượng tệp bị đe dọa mỗi giờ cho đến khi toàn bộ máy tính sẽ bị xóa trong 72 giờ. Ngoài ra, nếu có bất kỳ nỗ lực nào được thực hiện trong việc khởi động hoặc khôi phục máy tính, ransomware sẽ xóa 1000 tệp và vẫn hoạt động trở lại để đưa ra các sáng kiến hàng giờ cho phần còn lại. Một phiên bản nâng cao hơn nữa của phần mềm độc hại này cũng có thể phát hiện thông tin cá nhân mà người dùng không muốn công khai và đe dọa làm như vậy nếu tiền chuộc không được trả. Ảnh khỏa thân hoặc không phù hợp, video riêng tư và nhiều thứ khác đang bị đe dọa vì nạn nhân có nguy cơ bị lừa trên mạng. Chỉ có tiền chuộc mới có thể ngăn điều này xảy ra và chỉ có tiền chuộc mới có thể giải mã và trả lại các tệp còn lại trên hệ thống.

Ảnh chụp màn hình của Jigsaw Ransomware Popup. Loại bỏ vi-rút phần mềm độc hại

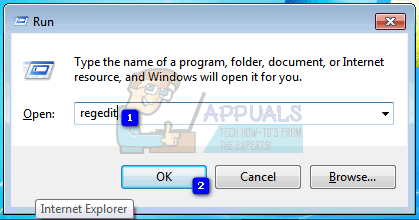

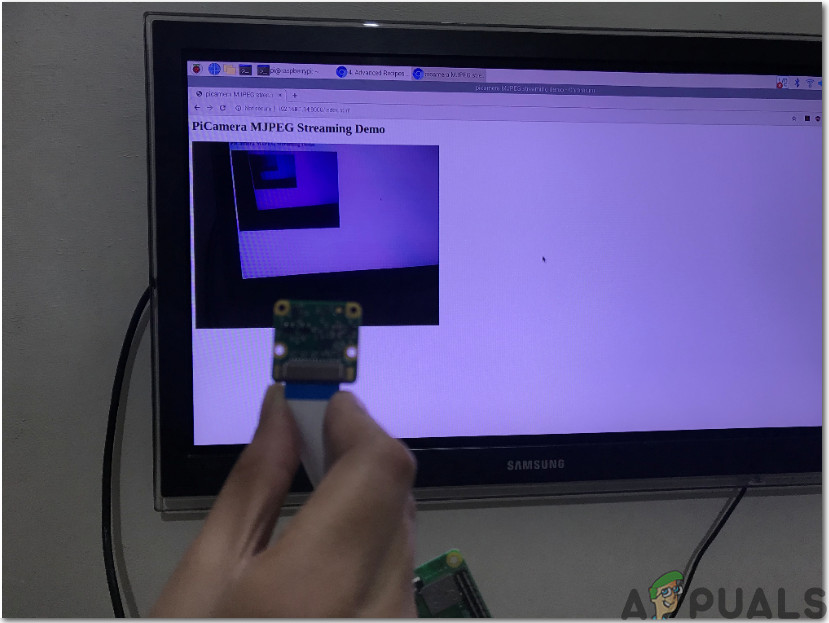

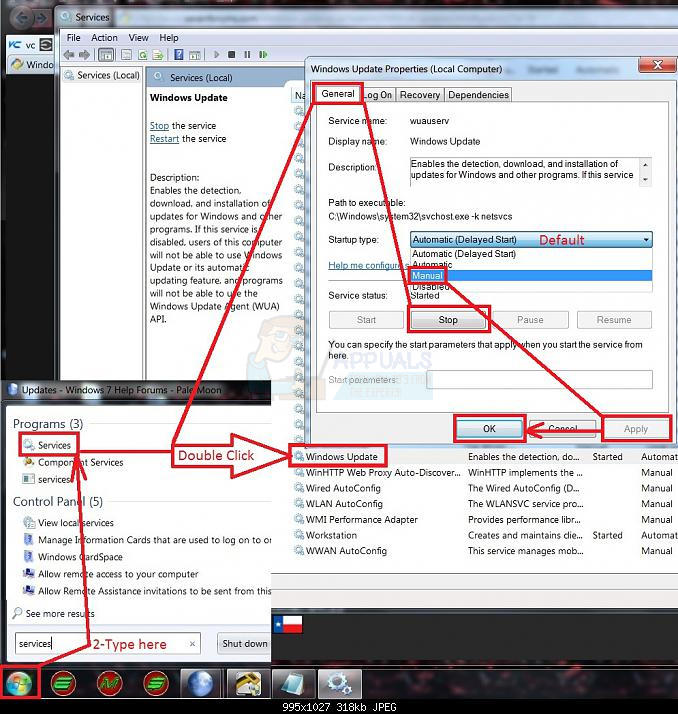

Theo một bao cao an ninh do Norton Symantec xuất bản, ransomware đã được tìm thấy để tạo thư mục “% AppData% System32Work dr” và sau đó tạo các tệp “% AppData% Frfx firefox.exe”, “% AppData% Drpbx drpbx.exe” , “% AppData% System32Work EncryptedFileList.txt” và “% AppData% System32Work Address.txt”. Để đảm bảo rằng ransomware sẽ tiếp tục mỗi khi máy tính được khởi động lại trừ khi giao thức được kết thúc trên chính phần mềm ransomware, mục đăng ký này đã được tạo: HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run “firefox.exe” = “% AppData% Frfx firefox.exe ”. Ransomware được phát hiện đã mã hóa 122 phần mở rộng tệp khác nhau và thêm “.fun” vào phần cuối của chúng. Không có cách nào để loại bỏ ransomware khét tiếng này và một số hướng dẫn giảm thiểu được đăng trực tuyến bởi các công ty bảo mật và chống vi-rút đề nghị người dùng nâng cấp các định nghĩa và thực hành bảo mật của họ trước nguy cơ lây nhiễm.

Phần mềm ransomware Jigsaw đã nổi lên ít bị phát hiện hơn rất nhiều và hoạt động đằng sau hậu trường để chuyển hướng chuyển bitcoin của người dùng đến địa chỉ ví của tin tặc bằng cách tạo sổ địa chỉ trông giống như khiến người dùng tin rằng họ đang chuyển bitcoin cho mình Người dùng dự định. 8,4 bitcoin, tương đương 61.000 USD, đã bị đánh cắp thông qua phần mềm tống tiền này như Fortinet nhưng bất chấp thành công này về phía tin tặc, có vẻ như mã được sử dụng lần này được tận dụng từ cơ sở dữ liệu nguồn mở và kém bóng bẩy hơn nhiều so với ransomware gốc năm 2016. Điều này khiến các nhà nghiên cứu tin rằng hai cuộc tấn công không phải là. được liên kết và rằng tội phạm thứ hai là tội phạm bắt chước dựa trên các nguyên tắc cơ bản giống nhau về hành vi trộm cắp tiền điện tử.