An ninh Toàn cầu 24h

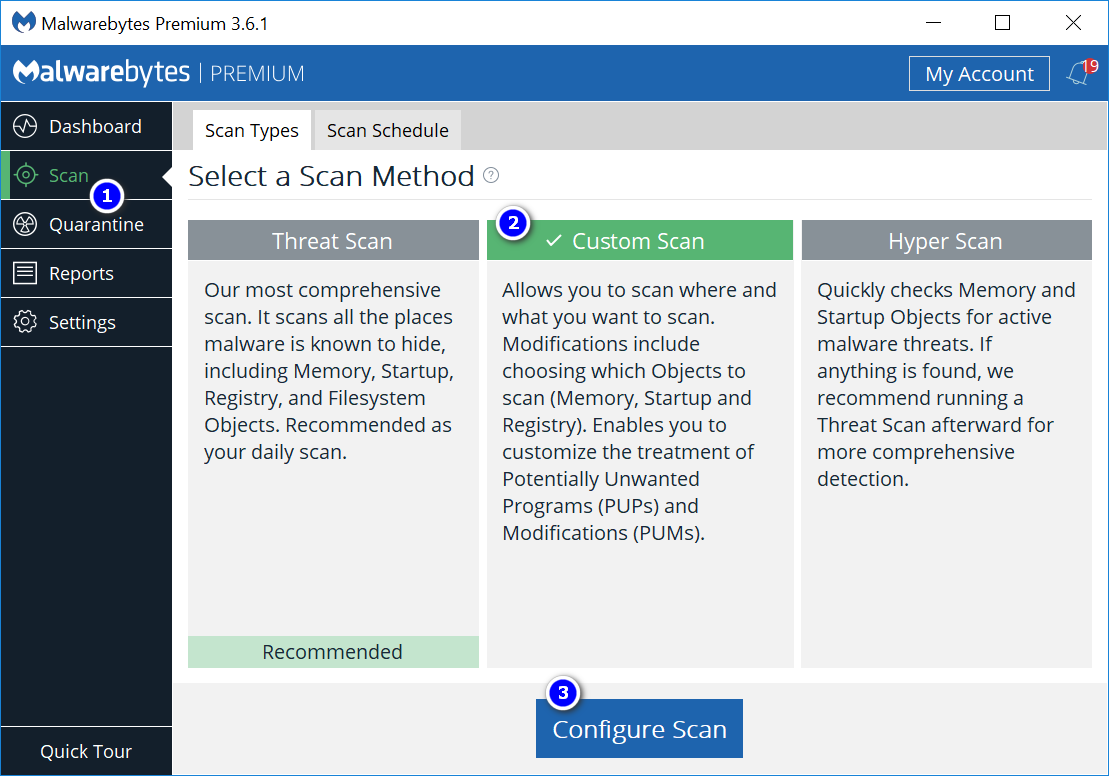

Giữa 2ndvà 6thứ tựcủa tháng năm, một HandBrake liên kết nhân bản tải xuống phần mềm (download.handbrake.fr) đã bị xâm phạm và các nhà phát triển đã đăng cảnh báo thông báo trên 6thứ tựcủa tháng 5 để hướng dẫn người dùng xác định xem hệ thống MacOS của họ có bị nhiễm bởi Trojan truy cập từ xa Proton khét tiếng (RAT) hay không. Theo báo cáo, khoảng 50% tổng số lượt tải xuống được thực hiện trong khung thời gian đó đã dẫn đến hệ thống thiết bị bị nhiễm virut. Bây giờ, các nhà nghiên cứu tại Kaspersky đã xoay sở để tình cờ gặp được người tiền nhiệm của phần mềm độc hại Proton RAT, Calisto, mà họ tin rằng đã được phát triển một năm trước Proton vì nó không có khả năng vượt qua Hệ thống Bảo vệ Toàn vẹn (SIP), vốn yêu cầu thông tin đăng nhập quản trị viên để chỉnh sửa các tệp cơ bản, một tính năng đang được nâng cao vào thời điểm đó. Các nhà nghiên cứu của Kaspersky đã kết luận rằng Calisto đã bị bỏ rơi để ủng hộ Proton vì mã của Calisto có vẻ như chưa được đánh bóng. Calisto được phát hiện trên VirusTotal , và có vẻ như vi rút vẫn ở đó trong hai đến ba năm mà không bị phát hiện cho đến nay.

Proton RAT là một phần mềm độc hại nguy hiểm và mạnh mẽ được phát hành lần đầu tiên vào cuối năm 2016, sử dụng chứng chỉ ký mã chính hãng của Apple để thao túng hệ thống và giành quyền truy cập root trong các thiết bị MacOS. Phần mềm độc hại có thể vượt qua tất cả các biện pháp bảo mật tại chỗ, bao gồm xác thực hai yếu tố của iCloud và Bảo vệ toàn vẹn hệ thống, để nó có thể giám sát từ xa hoạt động của máy tính bằng cách ghi lại các tổ hợp phím, thực hiện các cửa sổ bật lên giả để thu thập thông tin, chụp ảnh màn hình, xem tất cả từ xa hoạt động trên màn hình, trích xuất các tệp dữ liệu quan tâm và xem người dùng qua webcam của họ. Có vẻ như có một cách đơn giản để xóa phần mềm độc hại sau khi được phát hiện nhưng nếu nó được phát hiện đang hoạt động trên hệ thống (nếu quy trình “Activity_agent” xuất hiện trong Ứng dụng Giám sát hoạt động trên thiết bị), người dùng có thể chắc chắn rằng nó có đã lưu trữ tất cả mật khẩu của họ và truy cập vào bất kỳ dữ liệu nào được lưu trong trình duyệt hoặc chuỗi khóa riêng của Mac. Do đó, người dùng được yêu cầu thay đổi chúng trên một thiết bị sạch ngay lập tức để tránh ảnh hưởng đến dữ liệu tài chính và trực tuyến của họ.

Điều thú vị nhất về Proton RAT là, theo Tế bào tích hợp an ninh mạng và truyền thông New Jersey (NJCCIC) , tác giả của phần mềm độc hại đã quảng cáo nó như một phần mềm giám sát cho các công ty và thậm chí cả các bậc cha mẹ để giám sát hoạt động kỹ thuật số của con họ trong việc sử dụng tại nhà. Phần mềm này có giá từ 1.200 USD đến 820.000 USD dựa trên giấy phép và các tính năng được cấp cho người dùng. Tuy nhiên, các tính năng “giám sát” này là bất hợp pháp và khi tin tặc nắm được mã, chương trình đã được gửi qua nhiều lần tải xuống dưới video YouTube, cổng web bị xâm phạm, phần mềm HandBrake (trong trường hợp đó là HandBrake-1.0. 7.dmg đã được thay thế bằng tệp OSX.PROTON) và thông qua dark web. Mặc dù người dùng không có gì phải lo sợ với Calisto miễn là SIP của họ được kích hoạt và hoạt động, các nhà nghiên cứu nhận thấy khả năng thao túng hệ thống của mã với thông tin đăng nhập xác thực của Apple là đáng báo động và lo sợ về những phần mềm độc hại trong tương lai có thể thực hiện bằng cách sử dụng cùng một cơ chế. Ở giai đoạn này, Proton RAT có thể tháo rời khi được phát hiện. Tuy nhiên, hoạt động trên cùng một thao tác chứng chỉ cơ bản, phần mềm độc hại có thể sớm tự bám vào các hệ thống như một tác nhân thường trực.

![[FIX] VCRUNTIME140_1.dll bị thiếu](https://jf-balio.pt/img/how-tos/75/vcruntime140_1.png)