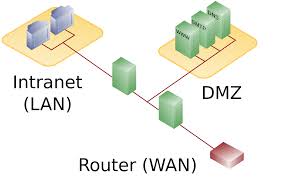

Trong bảo mật máy tính, DMZ (đôi khi được gọi là mạng ngoại vi) là mạng con vật lý hoặc logic có chứa và hiển thị các dịch vụ bên ngoài của tổ chức với một mạng không đáng tin cậy lớn hơn, thường là Internet. Mục đích của DMZ là thêm một lớp bảo mật bổ sung vào mạng cục bộ (LAN) của tổ chức; kẻ tấn công bên ngoài chỉ có quyền truy cập vào thiết bị trong DMZ, chứ không phải bất kỳ phần nào khác của mạng. Tên gọi này có nguồn gốc từ thuật ngữ 'khu phi quân sự', một khu vực giữa các quốc gia mà ở đó không cho phép hành động quân sự.

Việc có tường lửa và khu phi quân sự (DMZ) trên mạng của bạn là một thông lệ nhưng nhiều người, thậm chí cả các chuyên gia CNTT cũng không thực sự hiểu tại sao, ngoại trừ một số ý tưởng mơ hồ về bán bảo mật.

Hầu hết các doanh nghiệp lưu trữ máy chủ của riêng họ vận hành mạng của họ với một DMZ nằm ở ngoại vi mạng của họ, thường hoạt động trên một tường lửa riêng biệt như một khu vực bán tin cậy cho các hệ thống giao tiếp với thế giới bên ngoài.

Tại sao lại tồn tại những vùng như vậy và những loại hệ thống hoặc dữ liệu nào nên có trong chúng?

Để duy trì an ninh thực sự, điều quan trọng là phải hiểu rõ ràng mục đích của DMZ.

Hầu hết tường lửa là thiết bị bảo mật cấp mạng, thường là một thiết bị hoặc một thiết bị kết hợp với thiết bị mạng. Chúng nhằm cung cấp một phương tiện kiểm soát truy cập chi tiết tại một điểm quan trọng trong mạng kinh doanh. DMZ là một khu vực mạng của bạn được tách biệt với mạng nội bộ và Internet nhưng được kết nối với cả hai.

DMZ được thiết kế để lưu trữ các hệ thống phải có thể truy cập Internet nhưng theo những cách khác với mạng nội bộ của bạn. Mức độ khả dụng của Internet ở cấp độ mạng được kiểm soát bởi tường lửa. Mức độ sẵn sàng của Internet ở cấp độ ứng dụng được kiểm soát bởi phần mềm thực sự là sự kết hợp của máy chủ Web, hệ điều hành, ứng dụng tùy chỉnh và thường là phần mềm cơ sở dữ liệu.

DMZ thường cho phép truy cập hạn chế từ Internet và từ mạng nội bộ. Người dùng nội bộ thường phải truy cập vào các hệ thống trong DMZ để cập nhật thông tin hoặc sử dụng dữ liệu được thu thập hoặc xử lý ở đó. DMZ nhằm cho phép công chúng truy cập thông tin qua Internet, nhưng theo những cách hạn chế. Nhưng vì có sự tiếp xúc với Internet và thế giới của những người khéo léo, nên luôn có nguy cơ các hệ thống này có thể bị xâm phạm.

Tác động của sự xâm nhập là gấp đôi: thứ nhất, thông tin trên (các) hệ thống bị lộ có thể bị mất (tức là bị sao chép, phá hủy hoặc bị hỏng) và thứ hai, bản thân hệ thống có thể được sử dụng làm nền tảng cho các cuộc tấn công tiếp theo vào các hệ thống nhạy cảm bên trong.

Để giảm thiểu rủi ro đầu tiên, DMZ chỉ nên cho phép truy cập thông qua các giao thức hạn chế (ví dụ: HTTP để truy cập Web thông thường và HTTPS để truy cập Web được mã hóa). Sau đó, bản thân các hệ thống phải được cấu hình cẩn thận để cung cấp sự bảo vệ thông qua các quyền, cơ chế xác thực, lập trình cẩn thận và đôi khi là mã hóa.

Suy nghĩ về những thông tin mà trang web hoặc ứng dụng của bạn sẽ thu thập và lưu trữ. Đó là những gì có thể bị mất nếu hệ thống bị xâm nhập thông qua các cuộc tấn công Web phổ biến như chèn SQL, tràn bộ đệm hoặc quyền không chính xác.

Để giảm thiểu rủi ro thứ hai, hệ thống DMZ không nên được các hệ thống nằm sâu hơn trong mạng nội bộ tin cậy. Nói cách khác, hệ thống DMZ không nên biết gì về hệ thống nội bộ mặc dù một số hệ thống nội bộ có thể biết về hệ thống DMZ. Ngoài ra, các kiểm soát truy cập DMZ không được cho phép hệ thống DMZ bắt đầu bất kỳ kết nối nào vào mạng. Thay vào đó, bất kỳ liên hệ nào với hệ thống DMZ phải được thực hiện bởi các hệ thống nội bộ. Nếu một hệ thống DMZ bị xâm nhập làm nền tảng tấn công, hệ thống duy nhất có thể nhìn thấy nó phải là các hệ thống DMZ khác.

Điều quan trọng là các nhà quản lý CNTT và chủ sở hữu doanh nghiệp phải hiểu các loại thiệt hại có thể xảy ra đối với các hệ thống được hiển thị trên Internet cũng như các cơ chế và phương pháp bảo vệ, như DMZ. Chủ sở hữu và người quản lý chỉ có thể đưa ra quyết định sáng suốt về những rủi ro mà họ sẵn sàng chấp nhận khi họ nắm chắc mức độ hiệu quả của các công cụ và quy trình của họ trong việc giảm thiểu những rủi ro đó.

3 phút đọc