Microsoft Azure. CirtixGuru

Thông qua việc Microsoft phát hành mô-đun Trình quản lý tài nguyên AzureRM 6.6.0, quản trị viên hiện có thể sử dụng các lệnh ghép ngắn VA Powershell Ngôn ngữ truy vấn có cấu trúc (SQL) cho mạng Đánh giá lỗ hổng bảo mật của họ trên toàn bộ mạng. Các lệnh ghép ngắn được chứa trong gói AzureRM.Sql. Bản cập nhật này có thể được tải xuống thông qua Thư viện PowerShell .

Của Microsoft Đánh giá lỗ hổng SQL công cụ đã cung cấp cho quản trị viên hệ thống các phương tiện để phát hiện, quản lý và sửa chữa các lỗ hổng cơ sở dữ liệu tiềm ẩn để cải thiện bảo mật hệ thống của họ. Công cụ này đã được sử dụng để đảm bảo các yêu cầu tuân thủ trong việc quét cơ sở dữ liệu, đáp ứng các tiêu chuẩn về quyền riêng tư của công ty và giám sát toàn bộ mạng doanh nghiệp mà nếu không sẽ khó thực hiện trên toàn mạng.

Gói bảo vệ mối đe dọa nâng cao của SQL cho Cơ sở dữ liệu SQL Azure cung cấp bảo vệ thông tin thông qua việc phân loại dữ liệu nhạy cảm. Nó cũng sử dụng phát hiện mối đe dọa để giải quyết các lo ngại về bảo mật và sử dụng công cụ Đánh giá tính dễ bị tổn thương để xác định các khu vực có nguy cơ.

Các lệnh ghép ngắn có trong bản cập nhật gọi SQL Advanced Threat Protection gói, cung cấp ba chức năng chính. Bộ đầu tiên có thể được sử dụng để bắt đầu gói Bảo vệ Đe dọa Nâng cao trên Cơ sở dữ liệu Azure SQL. Bộ lệnh ghép ngắn thứ hai có thể được sử dụng để thiết lập các thông số Đánh giá tính dễ bị tổn thương. Bộ lệnh ghép ngắn thứ ba có thể được sử dụng để chạy quét và quản lý kết quả của chúng. Lợi ích của các lệnh ghép ngắn mới được giới thiệu này là các hoạt động này có thể được chạy trực tiếp từ bảng điều khiển PowerShell trên nhiều cơ sở dữ liệu một cách dễ dàng.

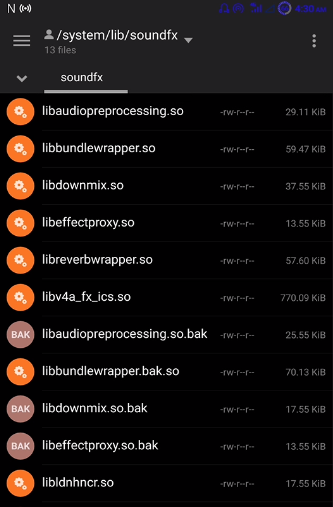

Update-AzureRmSqlDatabaseVulnerabilityAssessmentSettings;

Get-AzureRmSqlDatabaseVulnerabilityAssessmentSettings;

Clear-AzureRmSqlDatabaseVulnerabilityAssessmentSettings

Set-AzureRmSqlDatabaseVulnerabilityAssessmentRuleBaseline;

Get-AzureRmSqlDatabaseVulnerabilityAssessmentRuleBaseline;

Clear-AzureRmSqlDatabaseVulnerabilityAssessmentRuleBaseline

Convert-AzureRmSqlDatabaseVulnerabilityAssessmentScan;

Get-AzureRmSqlDatabaseVulnerabilityAssessmentScanRecord;

Start-AzureRmSqlDatabaseVulnerabilityAssessmentScan

Việc sử dụng các lệnh ghép ngắn này trước tiên đòi hỏi phải bật Bảo vệ Đe doạ Nâng cao. Sau đó, quản trị viên phải thiết lập hướng dẫn Đánh giá lỗ hổng cho hệ thống bao gồm các chi tiết như tần suất quét. Tiếp theo, các thông số Cơ sở phải được đặt để đo các lần quét. Sau khi các chi tiết này được định cấu hình, quản trị viên có thể chạy quét lỗ hổng bảo mật trên cơ sở dữ liệu và tải kết quả xuống tệp Excel. Tất cả cuộc gọi này đều được thực hiện từ PowerShell. Một tập lệnh mẫu của quá trình này được cung cấp bởi Ronit Reger trên MSDN Blog Microsoft .